يبدأ الفرق بين البلوكشين Blockchain وقاعدة البيانات التقليدية انطلاقا من البنية أو كيفية تدبير التقنيات، مرورا بالسيطرة، التاريخ، سيرورة العمل ووصولا للسرية. وتخلق الفوارق بين الاثنتين إمكانية استخدام إحداهما في وظائف معينة دون الأخرى، والعكس صحيح.

تجدون في ما يلي شرحا لبعض أوجه الفرق بين البلوكشين Blockchain وقاعدة البيانات.

البلوكشين Blockchain وقاعدة البيانات و الفرق بينهما

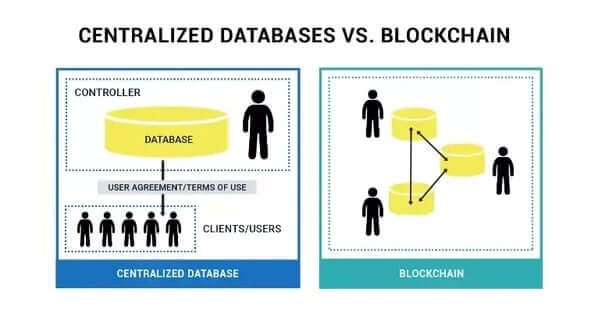

غالباً ما تستخدم قاعدة البيانات التي تعمل على شبكة الويب العالمية World Wide Web بنية شبكة العميل والخادم. حيث يمكن للمستخدم (العميل) من خلال الأذونات المرتبطة بحسابه تغيير الإدخالات المخزنة على خادم مركزي. من خلال تغيير “نسخة رئيسية”، كلما وصل المستخدم إلى قاعدة بيانات باستخدام جهاز الكمبيوتر الخاص به، سيحصل على الإصدار المحدث من إدخال قاعدة البيانات.

يظل التحكم في قاعدة البيانات بيد المسؤولين، مما يضفي على إمكانية الوصول والأذونات صفة مركزية.

الأمر مخالف تماما لهذا على البلوكشين Blockchain . فبالنسبة لقاعدة بيانات البلوكشين، يحتفظ كل مشارك بالإدخالات الجديدة في قاعدة البيانات، يحسبها ويقوم بتحديثها. تعمل جميع العُقد معًا للتأكد من أنها تصل جميعًا إلى نفس الاستنتاجات، مما يوفر أمانًا مدمجًا للشبكة.

ينتج عن هذا الاختلاف أن البلوكشين مناسبة تماما كنظام سجل لبعض الوظائف، في حين أن قاعدة البيانات المركزية هي مناسبة تماما لوظائف أخرى.

السيطرة اللامركزية

تسمح البلوكشين لأطراف مختلفة لا تثق في بعضها البعض بمشاركة المعلومات دون الحاجة إلى مسؤول مركزي. تتم معالجة المعاملات بواسطة شبكة من المستخدمين تعمل كآلية توافق في الآراء بحيث يقوم الجميع بإنشاء نفس نظام السجل المشترك في وقت واحد.

قيمة الرقابة اللامركزية هي أنها تقضي على مخاطر السيطرة المركزية. باستخدام قاعدة بيانات مركزية، يمكن لأي شخص لديه إمكانية وصول إلى هذا النظام تدمير البيانات أو إفسادها. هذا يجعل المستخدمين يعتمدون على المسؤولين.

اكتسب معظم المديرين ثقة العملاء. إذ لا تسرق البنوك أموال الناس التي تسجلها في قواعد البيانات الخاصة. ولكن هذا يعني أيضًا أن المتحكمين في قواعد البيانات، مثل البنوك، يحتاجون إلى إنفاق مليارات الدولارات لحماية قواعد البيانات المركزية من المخترقين أو من أي شخص آخر قد يرغب في الربح من خسارة شخص آخر. إذا فشل المسؤولون المركزيون الذين نثق بهم للحفاظ على سرية معلوماتنا في هذا الصدد، فإننا نخسر.

التاريخ

تحتوي معظم قواعد البيانات المركزية على معلومات محدثة في لحظة معينة. إنها تقريبا عبارة عن لقطة للحظة في وقت ما.

يمكن لقواعد بيانات البلوكشين الاحتفاظ بالمعلومات الحالية، ولكن أيضا جميع المعلومات السابقة. يمكن أن تقوم تكنولوجيا البلوكشين بإنشاء قواعد بيانات تحتوي على تواريخ خاصة بها. إنها تنمو كمحفوظات آخذة في التوسع من تاريخها الخاص مع توفير صورة في الوقت الحقيقي.

التكلفة المطلوبة للتنازل عن قواعد البيانات أو تغييرها هي التي دفعت الناس للإقبال على قاعدة بيانات بلوكشين غير قابلة للتغيير.

سيرورة العمل

في حين أن البلوكشين يمكن أن تستخدم أنظمة تسجيل وتعتبر مثالية كمنصات للمعاملة، إلا أنها تعتبر بطيئة كقواعد بيانات عند مقارنتها بما هو ممكن لتكنولوجيا المعاملات الرقمية التي نراها اليوم مع Visa و PayPal.

وفي حين أنه سيكون هناك بالتأكيد تحسينات على هذا الأداء، فإن طبيعة تكنولوجيا البلوكشين تتطلب التضحية ببعض السرعة. إن الطريقة التي تستخدم بها الشبكات الموزعة في تكنولوجيا البلوكشين تعني أنها لا تشارك وتزيد من قوة المعالجة، فهي تخدم الشبكة بشكل مستقل، ثم تقارن نتائج أعمالها مع بقية الشبكة حتى يكون هناك إجماع على حدوث شيء ما.

من ناحية أخرى ، ظلت قواعد البيانات المركزية موجودة منذ عشرات السنين، وشهدت زيادة في أدائها خطوة بخطوة مع صيغة أصبحت تعرف الابتكار في العصر الرقمي: قانون مور Moore’s law.

السرية

البيتكوين هي قاعدة بيانات غير مضبوطة الكتابة والقراءة. هذا يعني أن أي شخص يمكنه كتابة كتلة جديدة في السلسلة، ويمكن لأي شخص قراءة كتلة في السلسلة.

يمكن للبلوكشين المرخصة، مثل قاعدة البيانات المركزية، التحكم في الكتابة والقراءة. وهذا يعني أنه يمكن إعداد الشبكة أو البروتوكول بحيث يمكن للمشاركين ذوي الأذونات فقط الكتابة في قاعدة البيانات أو قراءة قاعدة البيانات.

ولكن، إذا كانت السرية هي الهدف الوحيد، والثقة ليست قضية، فإن قواعد بيانات البلوكشين لا تشكل أي ميزة على قاعدة البيانات المركزية.

يتطلب إخفاء المعلومات على البلوكشين الكثير من التشفير وعبء حسابي متعلق بالعقد في الشبكة. لا توجد طريقة للقيام بذلك أكثر فعالية من إخفاء البيانات بالكامل في قاعدة بيانات خاصة لا تتطلب حتى الاتصال بالشبكة.

فكر في جميع قواعد البيانات التي قام Ethan Hunt بنشرها في سلسلة “Mission Impossible” ويمكنك استشعار نوع السرية الممكن في قواعد البيانات الخاصة.

تابع اخبار سوق المال المشفر، عبر CryptoArabe Facebook و CryptoArabe Telegram و CryptoArabe Twitter.

ما هو المصدر لهذه المعلومات؟ لاني املك بعض التحفظات على بعض المعلومات التي تم ذكرها.

ناقش معنا الموضوع! و ستحاول ان نصل الى المفهوم الصحيح معا! ان كنا على خطأ سنصحح المعلومات.