ما هو DAG ؟ كيف يعمل Directed Acyclic Graph و الفرق بين DAG و Blockchain البلوكشين ؟ تقنية البلوكشين أصبحت سائدة وصيتها يجوب العالم، و عمالقة الشركات التكنولوجية يتبنونها في شركاتهم كخطوة ناجحة نحو المستقبل. فمع ارتفاع أسعار العملات المشفرة ، ك البيتكوين وغيرها من العملات الرقمية المشفرة التي تصدرت جميع عناوين الصحف المعتمة بالمال و الأعمال. كان الناس متحمسين لإمكانات البلوكشين و العملات الرقمية المشفرة انها يمكنها إسقاط النظام النقدي القديم في المستقبل القريب.

ما هو DAG كيف يعمل و ما الفرق بينه و Blockchain البلوكشين

نما سوق التشفير كثيرا خلال الستنوات الاخيرة ، و بدی أنه لا حدود لهذه التكنولوجيا الجديدة. و مع هذا الارتفاع الكبير، بدأت المشاكل الكبيرة للنظام تظهر، بحيث شبكات البيتكوين و Ethereum كان عليها ضغط عالي في المعاملات وبدأت في التباطؤ بشكل كبير. و ارتفعت رسوم معاملات البيتكوين فوصلت لأكثر من 50 دولارًا أمريكيًا لكل معاملة ، في حين امتدت أوقات التحقق من المعاملات إلى ساعات بدلاً من دقائق.

بدأ الأمر وكأن الفقاعة كانت ستنفجر. بدأ الناس في التساؤل عن طبيعة ما كانوا يشاهدونه ، هل هو ثورة تكنولوجية حقيقية ، أو مجرد فجر زائف ، حيث إنه يبدو و كأن سوق التشفير يمكن أن يرقى إلى ذلك المستوى من الاهتمام.

هذا الإدراك بأن تقنية البلوكشين لم تكن جاهزة للوفاء بالوعود الضخمة التي قطعتها ، إلى جانب العديد من العوامل الأخرى ، ساهم في الانخفاض الكبير في السوق الذي ما زلنا نواجه الى اليوم.

إذاً ، كيف يمكن لمجتمع التشفير أن يحل مشكلات قابلية التوسع التي تعاني منها أكثر المنصات شعبية ؟

هنا يأتي دور DAG، اختصار ل Directed Acyclic Graph (سنصل إلى ما يعنيه ذلك في دقيقة) ، تمتلك DAG القدرة على حل بعض المشاكل التي يواجهها البيتكوين و Ethereum وتطبيقات البلوكشين الأخرى.

ولكن هذا الشيء ليس ببلوكشين. لذلك عندما تعتقد أنك فهمت ما هو هذا الشيء المسمى بالبلوكشين ، يأتي شيء جديد ليزيد من تعقيد الأمر . لا داعي للقلق ، لفهم ماهية DAG ولماذا قد تكون مفيدة جدًا في المستقبل ، سنعاود مراجعة مفهوم البلوكشين على مستوى عالٍ وننظر في اختلافاتهم.

إذن ، ما هي Blockchain البلوكشين مرة أخرى؟

للإجابة على هذا ، سننظر إلى البلوكشين (اقرأ الشرح الكامل) الذي يعمل على أساسه البيتكوين ، حيث أنها هي العملة الأكثر شيوعًا و شهرة ، و هي أبسط وأسهل في الفهم.

في جوهرها ، فإن البلوكشين مجرد نوع من قاعدة البيانات التي تخزن المعلومات حول الأشياء التي حدثت في الماضي و التي تحدث على أساسها المعاملات التي تحدث في الحاضر من أجل ضمان قوة النظام في المستقبل. يتم التحقق من ذلك بواسطة الرياضيات المعقدة (التشفير) للتأكد من أن المعلومات الواردة لا تتعارض مع ما هو موجود بالفعل في دفتر الأستاذ.

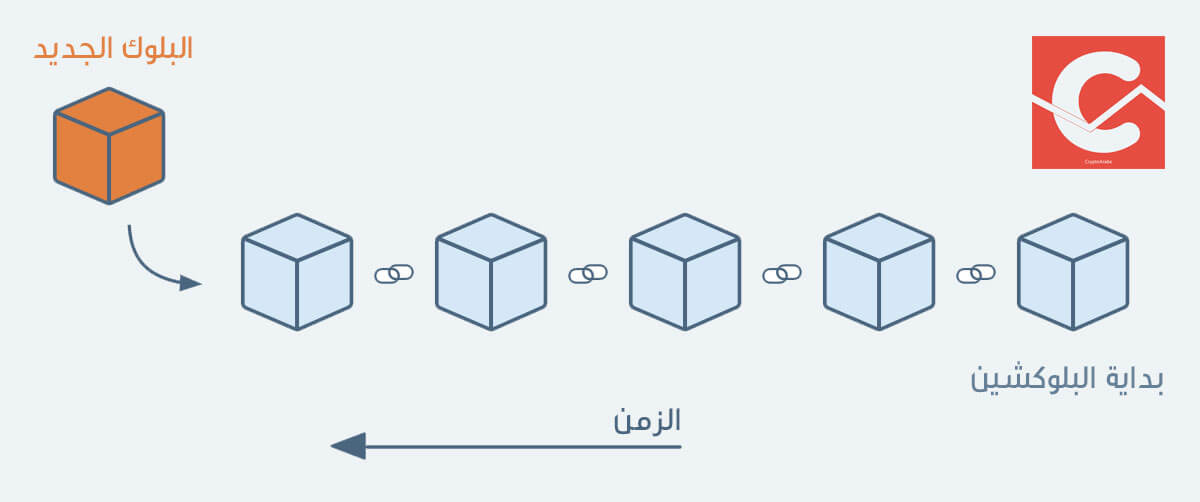

يتم تخزين المعلومات المخزنة على بلوكشين البيتكوين في مجموعات (أو كتل) ، وكل كتلة يتم ختمها وربطها بالوقت الذي تم إنشاؤها قبله في الوقت المناسب ، مما يؤدي إلى إنشاء سلسلة خطية من القطع – ومن هنا يأتي مصطلح البلوكشين أو سلسلة الكتل.

هنا حيث تصبح الأمور أكثر إشكالية .

نظرًا للطبيعة الخطية للبلوكشين ، يمكن فقط إضافة المعاملات إلى كتلة – و كتلة إلى البلوكشين – بالتسلسل. وهذا يخلق حدًا أعلى لسرعة الشبكة ، مما يؤدي إلى تعطل المعاملات و تراكم الرسوم عند ارتفاع الطلب.

علاوة على ذلك ، نظرًا لأن كل الكتل مرتبطة في سلسلة ، فأي معاملة مشكوك فيها و ليس لها علاقة بالسلسلة يجعلها غير صالحة.

هذا يصبح مهم عند مناقشة حجم البلوكشين . يزداد حجم مجموعة كتل البيتكوين يوميًا ، فقد وصل حجم بلوكشين البيتكوين في شهر سبتمبر 2018 إلى 175 غيغابايت، فتخيل الموارد والوقت الذي تحتاجها الشبكة للتحقق من المعاملات.

هذا يعني أن الآلاف من نقاط التحقق في جميع أنحاء العالم تحتاج إلى تخزين نسخة كاملة من بلوكشين البيتكوين لتأكيد المعاملات . إن الاحتفاظ بآلاف النسخ من هذا الملف الكبير المتصل بالإنترنت بشكل مستمر يشكل تحديًا لللامركزية ، حيث يصعب على الأفراد المستقلين المشاركة بدون أجهزة مكلفة عالية المواصفات.

نظرًا لهذه القيود ، واجهت البيتكوين مشكلات في زيادة سعة معاملاتها لفترة طويلة . ويجري تطوير حلول مثل شبكة Lightning Network ، ولكن قضية التدرج هي أكبر عقبة في الوقت الراهن أمام البيتكوين للتغلب عليها قبل أن يصبح الاعتماد الجماعي ممكنًا.

وهذا هو السبب في أن DAG قد تكون جاهزة للتغلب على البلوكشين كالرائد في تكنولوجيا دفتر الأستاذ الموزع.

ما هو DAG ؟

أكثر عملة رقمية مشفرة مشهورة تم بناؤها على أساس تكنولوجيا DAG حاليًا هي IOTA ، وهي منصة بمعالجات فائقة السرعة ذات رسوم منخفضة يمكن استخدامها للدفعات ، أو للمعاملات عالية السرعة للبيانات بين الأجهزة المتصلة.

دعنا نستخدم IOTA لفهم كيفية عمل DAG ، وكيف تختلف عن البلوكشين .

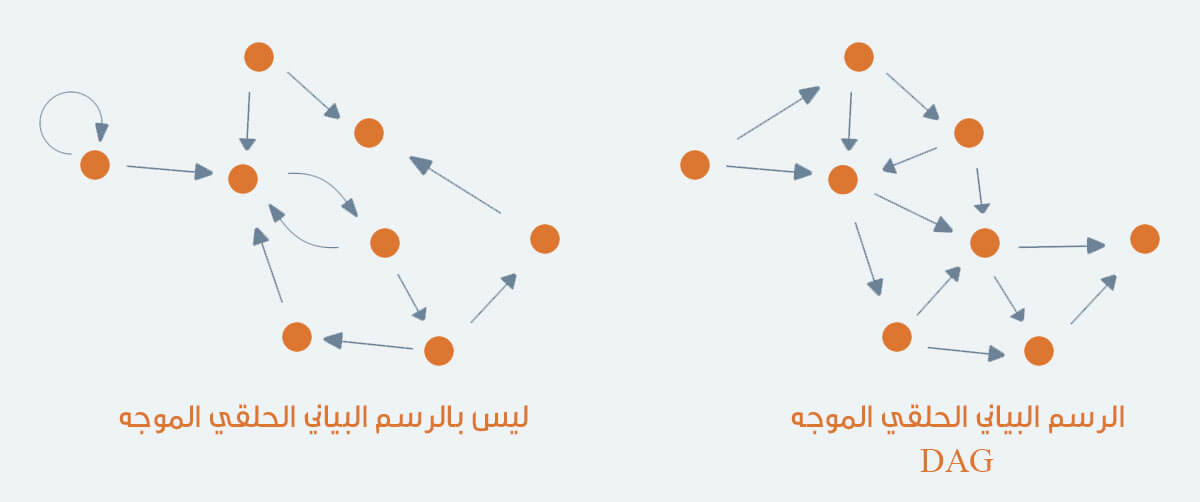

إذن ما هي Directed Acyclic Graph أو الرسم البياني الحلقي الموجه ؟

إنه اسم مرعب ، لكن المفهوم بسيط للغاية. إنه مثل البلوكشين في أنه نوع من قواعد البيانات : طريقة لتخزين المعلومات (أو المعاملات) بطريقة معينة.

على خلاف البلوكشين ، لا يخزنها بطريقة خطية.

مثل الشجرة العائلية ، يمكن أن يذهب الرسم البياني في اتجاه واحد فقط (يتم توجيهه) ، ولا يمكن أن يحدث في حلقات (غير دوري).

على جميع المعلومات المدرجة في DAG اتباع هذه القواعد.

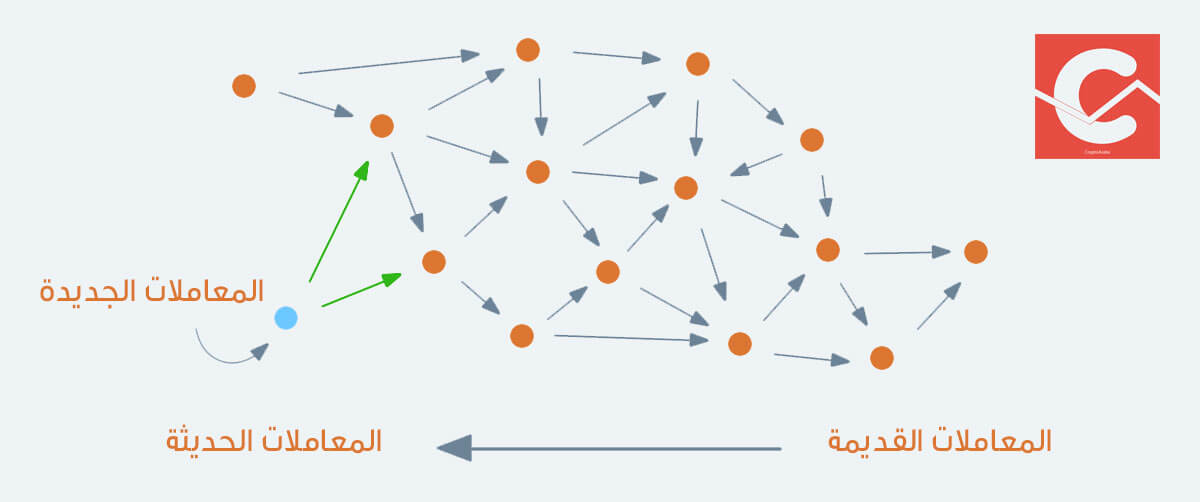

في IOTA ، يتم تخزين المعاملات و كافة المعلومات المتعلقة بها (مثل المرسل والمتلقي ، والمبلغ و الوقت المرسل) كعقدة ، وتشكل مجموعة من العقد “المتشابكة” – نسخة IOTA من البلوكشين.

عند إضافة معاملة جديدة إلى التشابك ، فإنها تقوم بإجراء اتصال مع عقدتين موجودتين ، وفي هذه العملية تتحقق هذه العقد من خلال التأكد من أنها لا تتعارض مع المعاملات الأخرى في الشبكة.

يقوم الكمبيوتر الذي يضيف المعاملة الجديدة بكمية صغيرة من إثبات العمل لإكمال ذلك ، مما يعني أن جميع مستخدمي IOTA يساهمون في تأمين الشبكة.

يؤدي ذلك إلى التخلص من المعدنين المكرسين في البيتكوين للتحقق من صحة المعاملات ، وبالتالي يزيل تمامًا الحاجة إلى رسوم الشبكة.

ومع اضافة كل معاملة جديدة ، تتسارع الشبكة فعليًا . بالنسبة لكل معاملة جديدة ، يتم التحقق من المعاملتين الأقدمين والموافقة عليهما من قبل الشبكة.

لا تحتاج أيضًا إلى الرسم البياني الكامل لإضافة المعاملات مثلما تفعل مع البيتكوين. نظرًا لأن التشابك ليس خطيًا ، فإنك تحتاج فقط إلى الوصول إلى جزء من جميع المعاملات من أجل التحقق من صحتها ، مما يقلل بشكل كبير من استخدام البيانات.

لذلك ، نظريا ، يجب أن تكون DAG خفيفة الوزن وسريعة لمعالجة المعاملات ، وبالتالي ، يجب أن تكون قابلة للتوسع بشكل كبير.

عيوب DAG

على الرغم من كل هذه المزايا ، فإن أنظمة DAG مثل IOTA لا تخلو من مشاكلها.

نظرًا لعدم وجود حوسبة إثباتية واسعة النطاق لتأمين الشبكة ، فإن IOTA معرضة بشدة للهجوم بنسبة 34٪.

وبعبارة مبسطة ، إذا كان لدى المهاجم طاقة حوسبة أكثر من 34٪ من الشبكة ، فسيتمكن من إرسال المعاملات الغير صحيحة والموافقة عليها ، مع التحكم في التشابك.

تشابك IOTA عرضة لهذا النوع من الهجوم في حين أن الشبكة صغيرة و طاقتها الحاسوبية منخفضة. قام الفريق بتنفيذ عقدة منسقة توافق يدويًا على المعاملات . ستتم إزالة هذه العقدة عندما يعتقد الفريق أن التشابك قوي بما فيه الكفاية لتحمل الهجمات.

يساعد هذا على حماية الشبكة من هجوم بنسبة 34٪ ، ولكنه يعني أنه إلى أن يصبح IOTA كبيرًا بما فيه الكفاية لإزالة عقدة التنسيق هذه ، فهو نظام مركزي. لذلك لا يزال عرضة للقرارات التعسفية التي يتخذها مؤسسو IOTA و سيقطع شوطا طويلا قبل اعتباره لامركزيا حقا.

هذه الصعوبة مع اللامركزية هي في الوقت الحالي العيب الرئيسي لأنظمة DAG . لا تزال هذه التقنية جديدة وغير مثبتة ، لذا ستبقى الشكوك حتى تتمكن الشبكات مثل IOTA من إثبات قدرتها على إنشاء أنظمة لامركزية بالفعل.

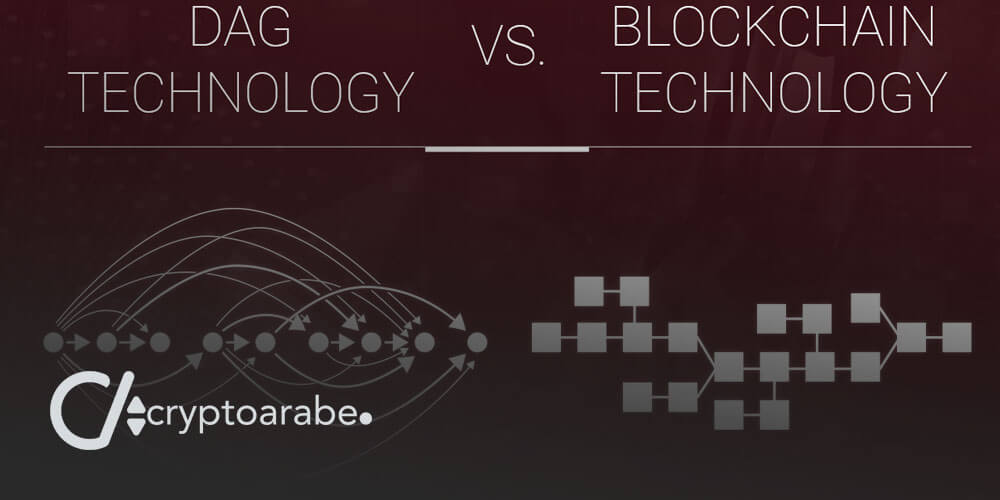

الآن بعد أن أصبحت ماهية البلوكشين و DAG واضحة تمامًا ، دعنا نلقي نظرة على الاختلافات بينهما :

البيتكوين :

- حجم ملف كبير

- تحتاج البلوكشين كلها لتأكيد المعاملات

- عندما يكون نشاط الشبكة مرتفعًا ، تكون المعاملات بطيئة

- عندما يكون نشاط الشبكة مرتفعًا ، تزداد رسوم المعاملات

- يصعب القياس جدًا مع عدد كبير من المستخدمين

- يعتمد على الأجهزة الكبيرة والمكلفة بشكل كبير من أجل التعدين

- عدد كبير من المعدنين ، وبالتالي فإن الشبكة لا مركزية

IOTA :

- لا تحتاج إلى التشابك بالكامل لتأكيد المعاملات

- يصبح المستخدمون عمال التعدين عن طريق القيام بكمية ضئيلة من العمل لكل معاملة

- لا رسوم

- تزداد سرعة الشبكة مع زيادة حجم المعاملات

- قابلة للتطوير بسهولة لأعداد كبيرة من المستخدمين

- احتمال كبير للمركزية في البداية

- عرضة للهجوم بنسبة 34 ٪

من الواضح أن هناك مزايا كبيرة لتقنية DAG أكثر من البلوكشين.

بعض من أكبر المشاكل التي تواجهها البيتكوين ، Ethereum وغيرها من العملات الرقمية المشفرة شعبية يتم تخفيفها بالكامل من قبل أنظمة DAGs مثل IOTA.

لكن هذه التكنولوجيا حديثة وغير مجربة ، لذا يبقى أن نرى ما إذا كانت قوية بما فيه الكفاية لتحمل اختبار السوق.

تتمتع تكنولوجيا DAG بإمكانيات هائلة ، ولكن سيتعين علينا الانتظار لمعرفة ما إذا كانت كما تبدو عليه أم لا .

تابع اخبار سوق المال المشفر، و الاقتصاد المشفر عبر CryptoArabe Facebook و CryptoArabe Telegram و CryptoArabe Twitter.

Be First to Comment